自社のセキュリティ対策に不安を感じているものの、具体的に何から手をつければよいか迷っている担当者の方は多いのではないでしょうか。

連日のようにニュースで報じられる不正アクセス事件を見て、「明日は我が身かもしれない」と危機感を抱くのは当然のことです。

この記事では、不正アクセスが起きる原因や具体的な被害のリスク、そして企業が今すぐ実施したい対策から高度な技術的防御までを網羅的に解説します。

読み終わる頃には、自社の現状に合わせて優先的に取り組むべきアクションが明確になり、自信を持ってセキュリティ強化を推進できるようになるでしょう。

そもそも不正アクセスとはどんなもの?

セキュリティ対策の第一歩として、対峙すべき不正アクセスの正体を正しく知っておきましょう。

法的な観点を含めた定義を整理することで、守るべき範囲がより明確になります。

他人の情報を無断で用いる行為やシステムの脆弱性を突く行為など、具体的な中身をルールに照らして捉え直せば、漠然とした不安は確かな戦略へと進化します。

正しい定義の理解こそが、強固な盾を築くための揺るぎない土台となるのです。

| 項目 | 内容 |

|---|---|

| 法律名 | 不正アクセス行為の禁止等に関する法律(不正アクセス禁止法) |

| 主な定義1 | 他人のIDやパスワードを無断で入力して利用する行為(なりすまし) |

| 主な定義2 | セキュリティホール(脆弱性)を攻撃してシステムに侵入する行為 |

| 目的 | 電気通信に関する秩序の維持と高度情報通信社会の健全な発展 |

| 罰則 | 3年以下の懲役または100万円以下の罰金など |

不正アクセス禁止法で定義されているものを指す

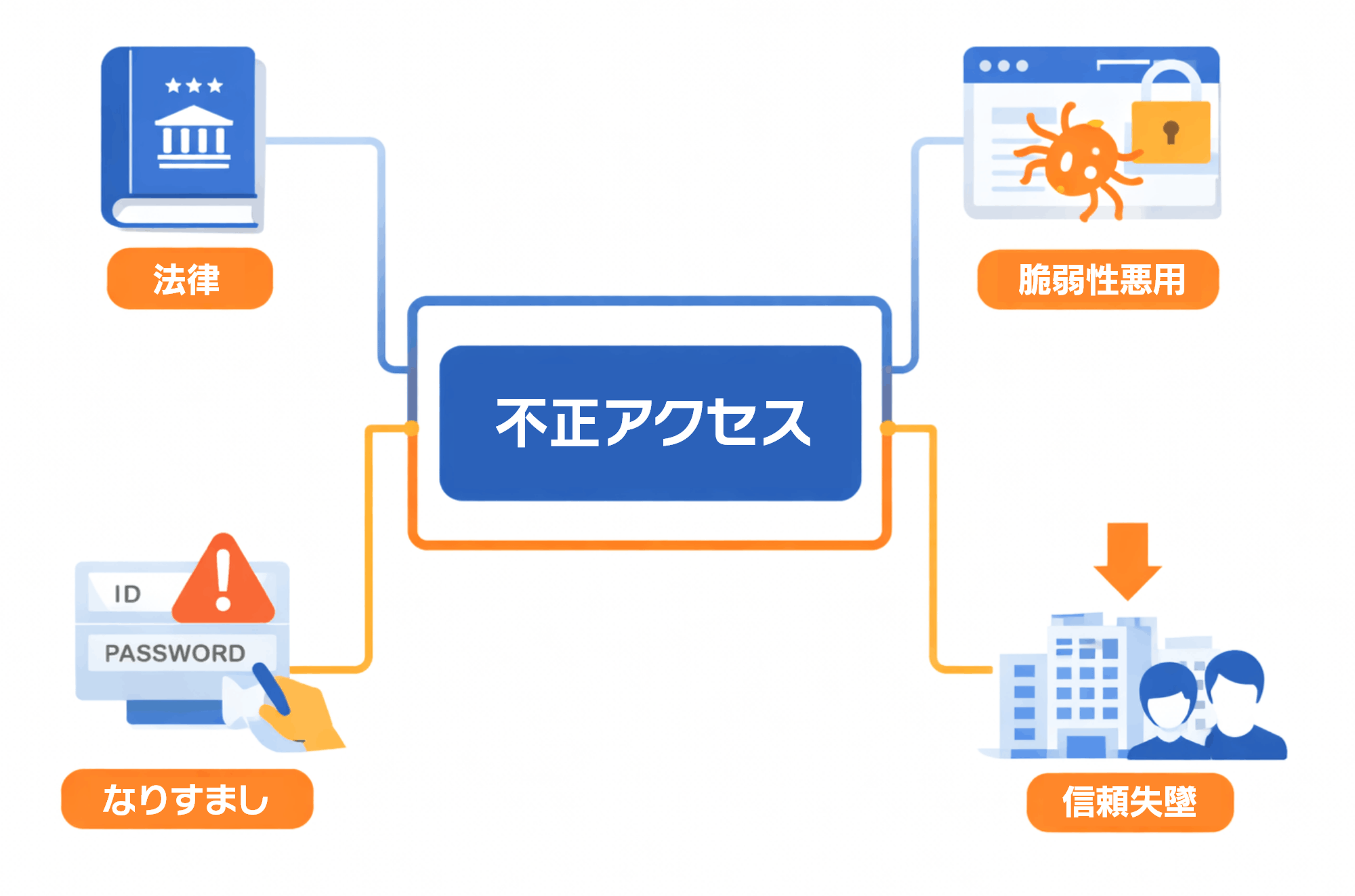

日本では「不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)」によって、不正アクセス行為そのものが犯罪として明確に定義されています。

この法律では大きく分けて二つのパターンが禁止されています。

一つ目は「なりすまし」と呼ばれる行為です。

他人のIDやパスワードなどの識別符号を、アクセス制御機能を持つコンピュータに無断で入力し、本来利用できるはずのない機能を利用可能な状態にすることを指します。

例えば、従業員のIDを使って社内システムに勝手にログインする行為が該当します。

二つ目は「セキュリティホールの悪用」です。

コンピュータシステムの安全対策上の不備、いわゆる脆弱性を突いて、本来の制限を回避して侵入する行為を指します。

特殊なプログラムを使って認証機能を無効化したり、システム内部へ裏口から侵入したりするケースが考えられます。

企業としては、ID管理の徹底とシステム脆弱性の解消という二つの側面から対策を講じることが、法律を守り自社を守るための基本です。

これらの行為は刑事罰の対象となる重大な犯罪であることを、組織全体で認識しておきましょう。

参考:不正アクセス行為の禁止等に関する法律 | e-Gov 法令検索

企業の信用失墜に繋がるリスクがある

不正アクセスによる被害は、単なるデータの損失やシステムの停止だけにとどまりません。

企業にとって最も恐ろしいのは、長年築き上げてきた社会的信用の失墜です。

もし顧客情報が流出した場合、その企業は「顧客の大切な情報を守れない会社」というレッテルを貼られる可能性があります。

一度失った信頼を取り戻すには、膨大な時間とコストが必要です。

取引先からの契約解除や損害賠償請求、株価の下落など、経営基盤を揺るがす事態に発展する可能性もゼロではありません。

また、Webサイトが改ざんされて閲覧者にウイルスをばら撒く加害者側になってしまうケースもあります。

被害者であると同時に、社会に対して迷惑をかけた当事者としての責任も問われることになります。

企業のブランドイメージや将来のビジネスチャンスを奪う可能性がある重大な経営リスクなのです。

セキュリティ対策はコストではなく、企業の存続をかけた投資であると捉え直しましょう。

経営層を含めた全社的な課題として取り組む姿勢が求められます。

不正アクセスが起きてしまう理由とは?

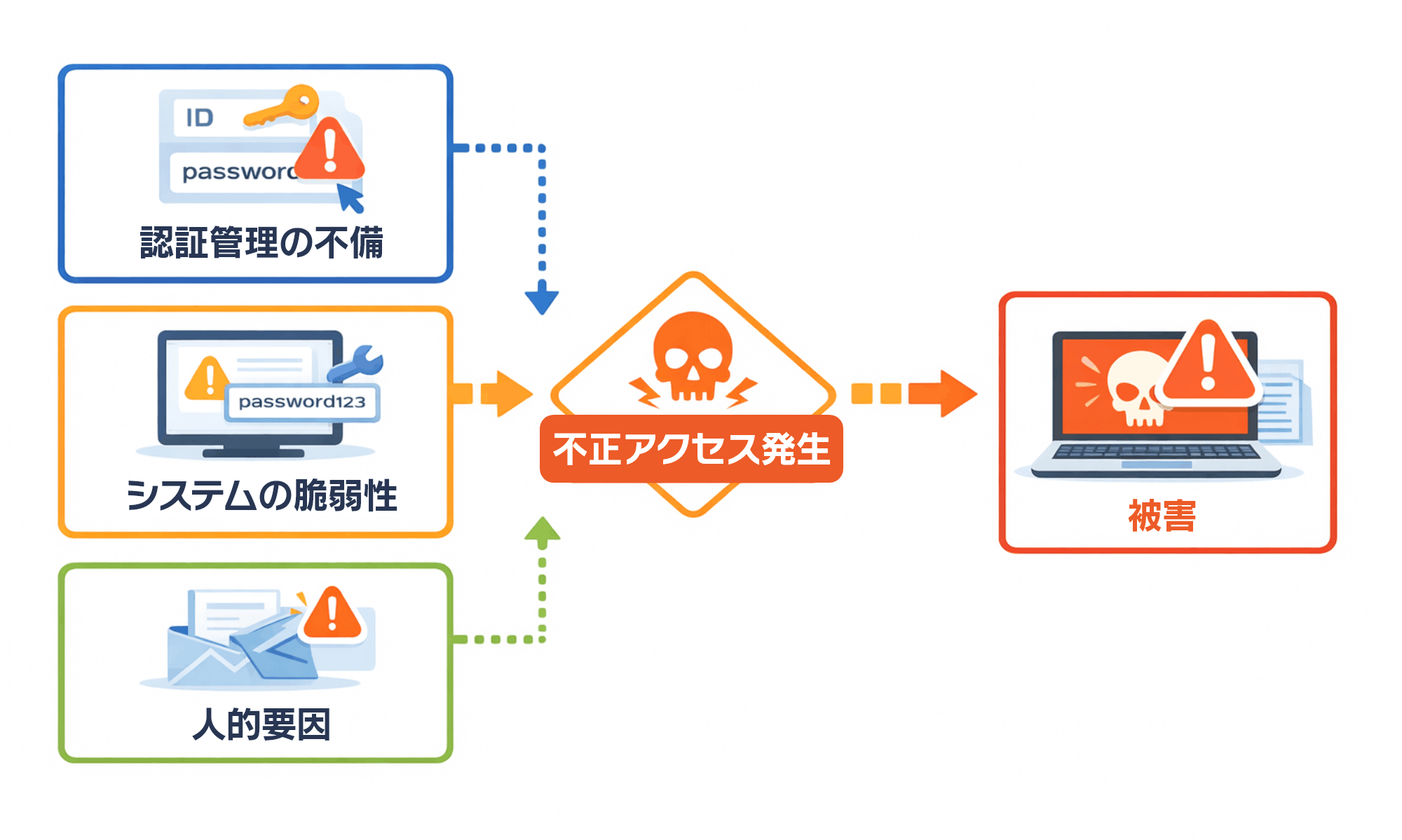

どれほど高度なシステムを導入していても、不正アクセス被害に遭う企業は後を絶ちません。

攻撃の手口は日々進化していますが、被害に遭う原因の多くは基本的な管理の不備やヒューマンエラーに起因しています。

ここでは、不正アクセスを招く主な原因について掘り下げていきます。

| 原因の分類 | 具体的な事例や状況 | 対策の難易度 |

|---|---|---|

| 認証管理の不備 | 簡単なパスワードの使用 パスワードの使い回し |

低(すぐに改善可能) |

| システムの脆弱性 | OSやソフトの更新漏れ サポート切れ製品の使用 |

中(計画的な運用が必要) |

| 人的要因 | フィッシングメールの開封 不審なサイトへのアクセス |

高(継続的な教育が必要) |

IDとパスワードの管理がずさんになっているため

不正アクセスの原因として最も多く、かつ防ぎやすいのがIDとパスワードの管理不備です。

多くの企業では、従業員が覚えやすいように「password」や「123456」、あるいは社員番号や生年月日といった推測されやすい単純な文字列をパスワードに設定しているケースが見受けられます。

攻撃者は辞書攻撃や総当たり攻撃といった手法を用いて、こうした安易なパスワードを機械的に突破しようと試みます。

また、複数のサービスで同じIDとパスワードを使い回していることも大きなリスクです。

もし一つのサービスからパスワード情報が漏えいした場合、攻撃者はその情報をリスト化し、他のあらゆるサービスへのログインを試みるパスワードリスト攻撃を行います。

さらに、IDやパスワードを付箋に書いてモニターに貼ったり、共有ファイルに平文で保存したりするといった物理的な管理の甘さも、内部不正や侵入者の手助けとなってしまいます。

参考:警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」

ソフトウェアの脆弱性を放置してしまっているため

利用しているOSやアプリケーション、サーバーのミドルウェアなどに存在する脆弱性を放置することも致命的な原因となります。

ソフトウェアには開発段階で予期しなかったバグや欠陥が含まれていることがあり、発見されるたびに開発元から修正プログラム(パッチ)が提供されます。

業務への影響を懸念してアップデートを後回しにしたり、そもそも更新の必要性に気づいていなかったりする企業は少なくありません。

攻撃者は公開された脆弱性情報を常に監視しており、修正プログラムが適用されていないシステムを狙って攻撃を仕掛けます。

防ぐには、WindowsなどのOSだけでなく、Webブラウザ、Officeソフト、VPN機器のファームウェアに至るまで、あらゆるソフトウェアを常に最新の状態に保つ運用が必要です。

特に、サポート期限切れソフトウェアを使い続けると、鍵のかかっていないドアを放置しているのと同じくらい危険な状態であると認識しなければなりません。

脆弱性対策は情報システム部門の基本的な責務といえます。

参考:IPA「『2024年度中小企業等実態調査結果』速報版を公開」

参考:サポート切れソフトウェアを利用しないようにしよう | 国民のためのサイバーセキュリティサイト

従業員のセキュリティ意識が低いままだったため

システムやルールがどれほど整備されていても、最終的にそれを扱うのは人間です。

従業員のセキュリティ意識の低さは、それ自体が最大のセキュリティホールとなります。

代表的な手口として、取引先や公的機関を装ったメールを送りつけ、偽のWebサイトに誘導してIDやパスワードを入力させるフィッシング詐欺があります。

また、社用PCやスマートフォンを外出先で紛失したり、カフェなどの公共Wi-Fiに不用意に接続して通信内容を盗聴されたりするケースもあります。

技術的な対策だけでは完全に防ぐことが難しく、従業員一人ひとりが「自分も狙われている」という当事者意識を持つ必要があります。

退職者のアカウントを削除し忘れたり、不要なアクセス権限を与えたままにしたりするアクセス管理の不備も、不正アクセスの入り口を作ってしまう原因となります。

日々の業務の中でセキュリティを意識する文化を醸成するよう努めましょう。

参考:情報セキュリティ安心相談窓口の相談状況[2025年第4四半期(10月~12月)] | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

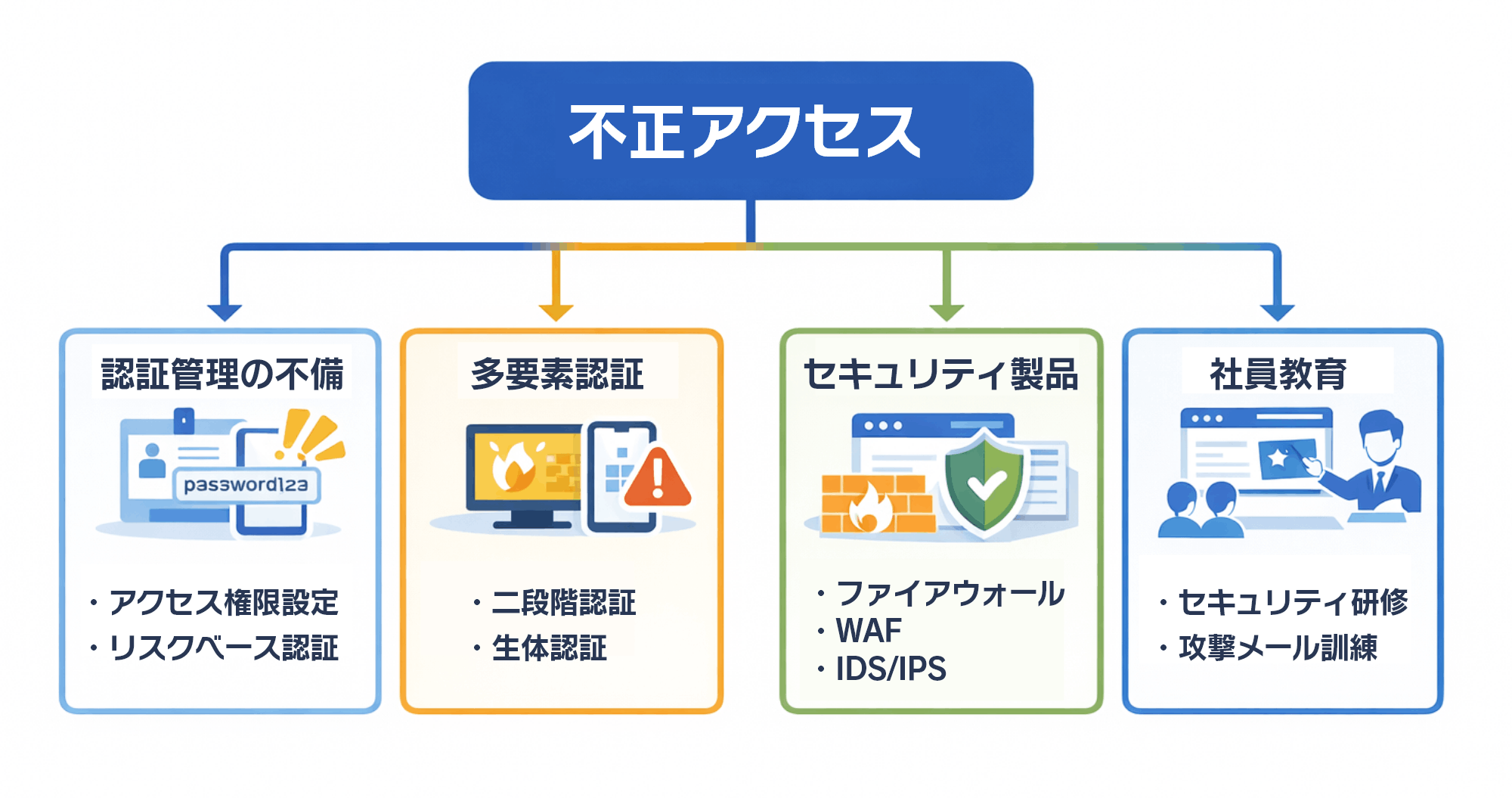

企業が行いたい不正アクセス対策

企業が行いたい不正アクセス対策としては、以下のようなものがあります。

- アクセス権限を正しく設定する

- サーバー上にある不要なサービスを停止する

- 2段階認証などの多要素認証を取り入れる

- リスクベース認証を取り入れる

- 不正アクセス対策ツールやシステムを導入・運用する

- 社員教育を行う

- 脆弱性診断やペネトレーションテストを定期的に行う

以下で一つずつ解説していくので、自社の状況と照らし合わせながら、適切なセキュリティ対策を構築してください。

【関連記事】

アクセス解析とは?行う方法や実施時のポイントも解説|どこどこJP ナレッジセンター

アクセス権限を正しく設定する

利用者を限定し、アクセス許可を必要最低限に抑えることで、インターネット経由での第三者の侵入や、社員または関係者による不正な目的でのデータ閲覧などが防げます。

アクセス権限は、多くの場合ファイルやフォルダの設定から変更が可能なので、ツールの操作マニュアルを確認するとよいでしょう。

権限を正しく設定し、ユーザーを限定すれば、なりすましによる不正アクセスがあっても被害を最小限に抑えられます。

また、第三者の侵入を防ぐことに加え、たとえ侵入されても、閲覧や盗難からデータを守れるように対策をしておきましょう。

サーバー上にある不要なサービスを停止する

使用しないアプリやサービスは、停止するか削除しておきましょう。

フィルタリングも効果的です。

使用していないサービスを機能させておくと、脆弱性を狙った攻撃やマルウェア感染などにより、不正侵入される危険性があります。

たとえば、OS(オペレーティングシステム)のソフトをインストールしたときに付いているサービスや、サーバを遠隔操作するリモート接続サービス、パソコン間でのファイルのやりとりができるサービスなどが挙げられます。

使用しているアプリやサービスが多い場合は、停止や削除を適宜おこなうことで管理しやすくなり、不正アクセスのリスクを抑えられます。

2段階認証などの多要素認証を取り入れる

ログイン時に追加で認証コードを要求する、多要素認証の設定をおこなうことで、不正アクセスのリスクを軽減できます。

具体的には、パスワードとIDといったログイン情報に加えて、スマホに送られるコード、指紋認証、顔認証、秘密の質問などを入力する2段階認証が効果的です。

仮にパスワードが流出した場合でも、ほかの方法での確認がなければログインできないため、不正アクセスに有効な対策となります。

認証には「知識」「所有」「生体」の三つの要素があります。

スマホやICカードを用いる所有要素、ユーザーの身体的特徴を用いる生体要素の二つを活用することで、より認証強度を高められるでしょう。

リスクベース認証を取り入れる

リスクベース認証とは、デバイスやIPアドレスといった情報からユーザーのアクセス履歴を分析し、いつもと違うアクセス環境でリスクがあると判定された場合に追加認証を要求する仕組みです。

代表的な追加認証には、「秘密の質問」があります。

質問に答えて正規のユーザーであると証明します。

普段と同じアクセス状況であれば追加認証の必要がないため、リスクがないと判断した場合にはユーザーの手間を増やすことはありません。

高いユーザビリティを確保しながら、不正アクセスやなりすまし対策が行えるといった利点があります。

不正アクセス対策ツールやシステムを導入・運用する

不正アクセス対策のツールやシステムには、以下のような種類があります。

- ファイアウォール

- WAF

- IDS(不正侵入検知システム)

- IPS(不正侵入防止システム)

それぞれ役割が異なるため、自社に適した製品を目的別に使い分けることが重要です。

また、製品を導入するだけでなく、定期的なログ確認や、警告内容の確認など、セキュリティレベルを維持することが重要です。

ファイアウォール

ファイアウォールは、宛先や送信元を監視して不正アクセスから防御するシステムです。

内部ネットワークとインターネットとの境界に設置されます。

不正なパケットを遮断したり、設定されたルールに則って許可されたデータだけを通過させたりする仕組みで、セキュリティ対策には必須の機能です。

実際に行われた通信の記録を取ることはできますが、通信の内容までは確認できないので、不正侵入を検知し、管理者へ警告できる製品と合わせて取り入れるとよいでしょう。

また、ウイルス対策やスパムに対してはファイアウォールだけで対処することは難しいため、各種対応するソフトウェアが必要になります。

WAF

WAFは「Webアプリケーションファイアウォール」の略称で、Webアプリケーションの脆弱性を狙い、悪用する攻撃への対策ができる機能です。

通信の詳細まで確認できるため、Webアプリケーションを使用して業務を実施する企業のセキュリティ対策におすすめです。

ECサイトやインターネットバンキングなど、ユーザーのリクエストに応じて自動的にページを作成するようなWebサイトの保護に向いています。

Webアプリケーションの脆弱性が発覚した際、すぐに改修できない場合でも時間を稼げます。

IDS(不正侵入検知システム)

IDSは、通信を監視して不正な侵入を検知した際、ただちに管理者に知らせるツールです。

検知することに特化したシステムのため、防御や遮断といった機能はなく、IDSが検知した異常な通信への対応は管理者に一任されます。

通知を受けた管理者は、ファイアウォールのフィルタリング強化や通信のブロックを行い、迅速に攻撃に備えられます。

不正アクセス対策を複雑に設定すると、ユーザビリティ(使いやすさ)を損なう可能性があるため、こうした不正アクセス検知サービスの利用がおすすめです。

IPS(不正侵入防止システム)

IPSは、インターネットとの通信内容を監視し、異常を検知した際に管理者に通知するだけでなく自動で通信を遮断します。

不正に侵入しようする通信や、すでに知られているソフトウェアの脆弱性を狙った攻撃と思われる通信を防御する機能です。

不正アクセスを検知したあとすぐに通信を遮断するため、迅速なインシデント対応が可能ですが、業務に影響を与える可能性があるので注意が必要です。

仮に、正常な通信であるにも関わらずIPSが誤検知した場合、通信が即座に遮断されることでシステムが停止する可能性もあるでしょう。

このようなトラブルを避けるためには、攻撃パターン情報を定期的に更新するといった、日々の管理が重要になります。

社員教育を行う

個人情報が漏洩する理由の多くは、情報の管理ミスや紛失、置き忘れ、情報の不正持ち出しといった、ヒューマンエラーに起因しています。

モバイル端末やリモートワークの普及などで、社外に情報を持ち出す機会が増えていることでしょう。

このような環境下では、社員へのセキュリティ教育が非常に有効な対策となります。

例として、社内のセキュリティルールの制定やセキュリティリテラシーを高める研修、攻撃メール訓練の導入などが挙げられるでしょう。

サイバー攻撃や不正アクセスについて最新の情報を収集し、定期的に社員に周知することも重要です。

脆弱性診断やペネトレーションテストを定期的に行う

効果的な対策を実施するためには、現在のセキュリティ対策がどの程度有効なのかを確認し、自社のサイバー攻撃耐性を把握する必要があります。

脆弱性診断やペネトレーションテストといった検査の定期実行がおすすめです。

脆弱性診断

脆弱性診断は、Webアプリケーション、スマホアプリケーション、サーバ、ネットワークなどを対象に、脆弱性や欠陥を見つけるために行う検査です。

「ツール診断」と「手動診断」の2種類があり、コンピュータープログラムを用いて網羅的にテストしたり、エンジニアが手動で疑似攻撃を行ったりしてシステムの欠陥を洗い出します。

それぞれ特徴が異なるため、予算や診断する範囲に応じて適宜組み合わせるとよいでしょう。

脆弱性診断を行うことで、セキュリティの欠陥や課題を洗い出し、適切な対策が可能になります。

ペネトレーションテスト

ペネトレーションテストは、攻撃者の視点に立ち、実際にシステムに侵入を試みることで脆弱性をテストする手法です。

「ペンテスト」「侵入テスト」とも呼ばれます。

専門知識のあるテスターが、システムへの侵入経路や、目的とするデータにたどり着けるか否かなど、さまざまなテストを行い診断します。

専門家が侵入シナリオを設定して疑似攻撃を仕掛けるテストも行われ、侵入技術だけでなく、業務手順や組織の構成なども考慮してテストすることもあります。

不正アクセスを受けた際に想定される被害、適切な対策が可能かどうかといった詳しい状況を明らかにできるのが特徴です。

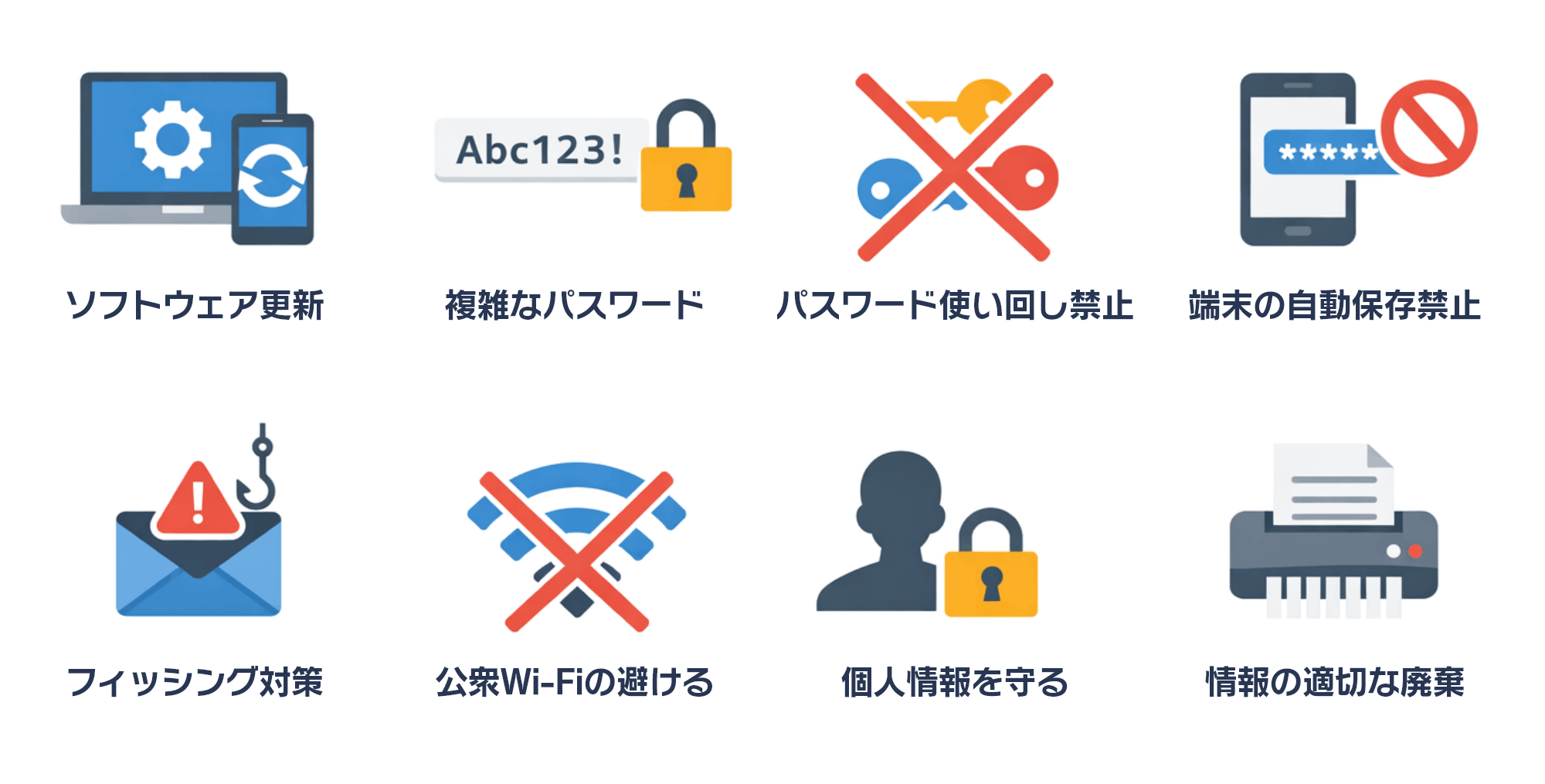

個人でもできる不正アクセス予防策

不正アクセスを防ぐには、日ごろからセキュリティ意識を持って行動することが大切です。

ここからは、個人でもできる簡単な対策を紹介します。

OSやソフトウェアを常に最新の状態にする

OSやソフトウェア、アプリケーションを、常に最新の状態に保っておくことで、セキュリティホールを狙った攻撃による不正アクセスのリスクを軽減できます。

ソフトウェアやOSの開発元からは、セキュリティ上の脆弱性を解消するためのアップデートが定期的に発表されるため、新しいアップデートが発表されたらすぐに実行しましょう。

バージョンが古く、サポート期間が終了しているソフトウェアやOSは、セキュリティパッチが新たに作られないため安全とはいえません。

脆弱性がしっかりカバーできるよう、サポート期間が終了しているものは使わないようにしましょう。

パスワードは複雑なものにする

ルータの管理画面やWebサイトへのログインなどに必要なパスワードは、初期設定のままであったり簡易な文字列に設定していたりすると簡単に特定されてしまいます。

また、「password」や「111111」など、推測されやすいパスワードでも、セキュリティ効果は低いとみなされます。

複雑で強力なパスワードを設定する際には、以下のことを意識しましょう。

- なるべく長い文字数にする

- 大文字、小文字、数字、記号を組み合わせる

- 名前や会社名、誕生日など推測されやすい文字列を使わない など

複雑なパスワードを生成してくれるサービスやツールがあるので、それらの利用もおすすめです。

パスワードの使い回しをしない

パスワードの使い回しはセキュリティリスクを高めてしまうため、アプリやWebサイトごと、それぞれ個別にパスワードを設定しましょう。

前述のようにパスワード生成ツールを用いれば、簡単に複雑なパスワードが作成できます。

各パスワードが管理できなくなってしまわないよう、パスワード管理ツールの活用もおすすめです。

重複しているパスワードをピックアップしてくれる機能もあるので、適宜使ってみてください。

たとえ使いまわしをしていなくても、長年同じパスワードのままでは安全性に不安があるため、定期的に変更するとより効果的です。

端末内部にパスワードなどを記憶させない

端末のパスワード記憶機能は、パスワード入力の手間を省けて便利ですが、セキュリティリスクが高くなるため使用には十分な注意が必要です。

パスワード記憶機能を利用して社内システムなどにログインしていると、端末が不正アクセス被害に遭った場合、社内システムにまで被害が及ぶ危険性があります。

とくにモバイル端末は紛失や盗難といったリスクが高いため、パスワードを記憶させないとともに、内部に重要な情報を保存しないようにしましょう。

モバイル端末を失くした場合は、すみやかに認証情報を変更することが重要なため、管理者がいる場合はすぐに申し出てください。

不審なメールは開かないなどフィッシング詐欺を予防する

フィッシング詐欺とは、有名企業や行政機関に見せかけた偽のWebページにログインさせ、IDやパスワードを盗んで不正アクセスを行う犯罪行為です。

フィッシング詐欺を防ぐためには以下のような方法が有効です。

確認して実施してみましょう。

- メールアドレスやURLが正しいか確認する

- 添付ファイルやURLは安易にクリックしない

- すぐにログイン情報を入力しない

- 同様の情報があるか公式サイトで確認する

- セキュリティソフトを導入する

- ワンタイムパスワードや二段階認証を使う など

最近では、SNSの広告から偽サイトに誘導するフィッシング詐欺も増えています。

サイトに飛ぶ前に情報を収集し、騙されないように気をつけましょう。

公衆Wi-Fiを使用しない

公共の無料Wi-Fiは安全性の不明なものが多く、不正アクセスのリスクが高いため、業務ではなるべく使用しないようにしましょう。

通信セキュリティが低ければ、通信内容を盗み見られるリスクが高くなるため、重要なデータのやり取りが盗聴される恐れがあります。

また、社内のシステムにログインするためにパスワードを送信した際、漏えいの危険もあります。

社外で仕事を行う場合や、重要なデータにアクセスするときには、キャリア回線や安全なWi-Fiを準備するといった対策が必要になるのです。

個人情報を他人に漏らさない

普段の何気ない会話の中から、パスワードを推測できる情報や住所、家族構成などの個人情報が漏れるケースがあります。

家族で共有しているデバイスに重要なデータを保存していたり、メールやチャットで他人の個人情報について話したりするのも危険です。

何気なく漏らしたことが、会社や身内に大きな損害を与えてしまうかもしれません。

とくに、業務上知り得た機密情報を漏らすことは顧客や世間の信用失墜につながるため、取り扱いには日ごろから十分な注意が必要です。

情報を安易に放置・廃棄しない

以下のように、誰もが見える状態で情報を放置するのは大変危険です。

- スマートフォンやPCの画面を開いた状態のまま離席する

- 書類をそのまま廃棄する

- 個人情報が載った書類をデスクに置きっぱなしにする など

席を離れる際にはPCやスマホをロック状態にし、個人情報が記載された書類は鍵のかかる場所に保管しましょう。

重要な書類を破棄する際には必ずシュレッダーにかけ、何が書かれているのか読み取れない状態で廃棄するといったセキュリティ対策を行ってください。

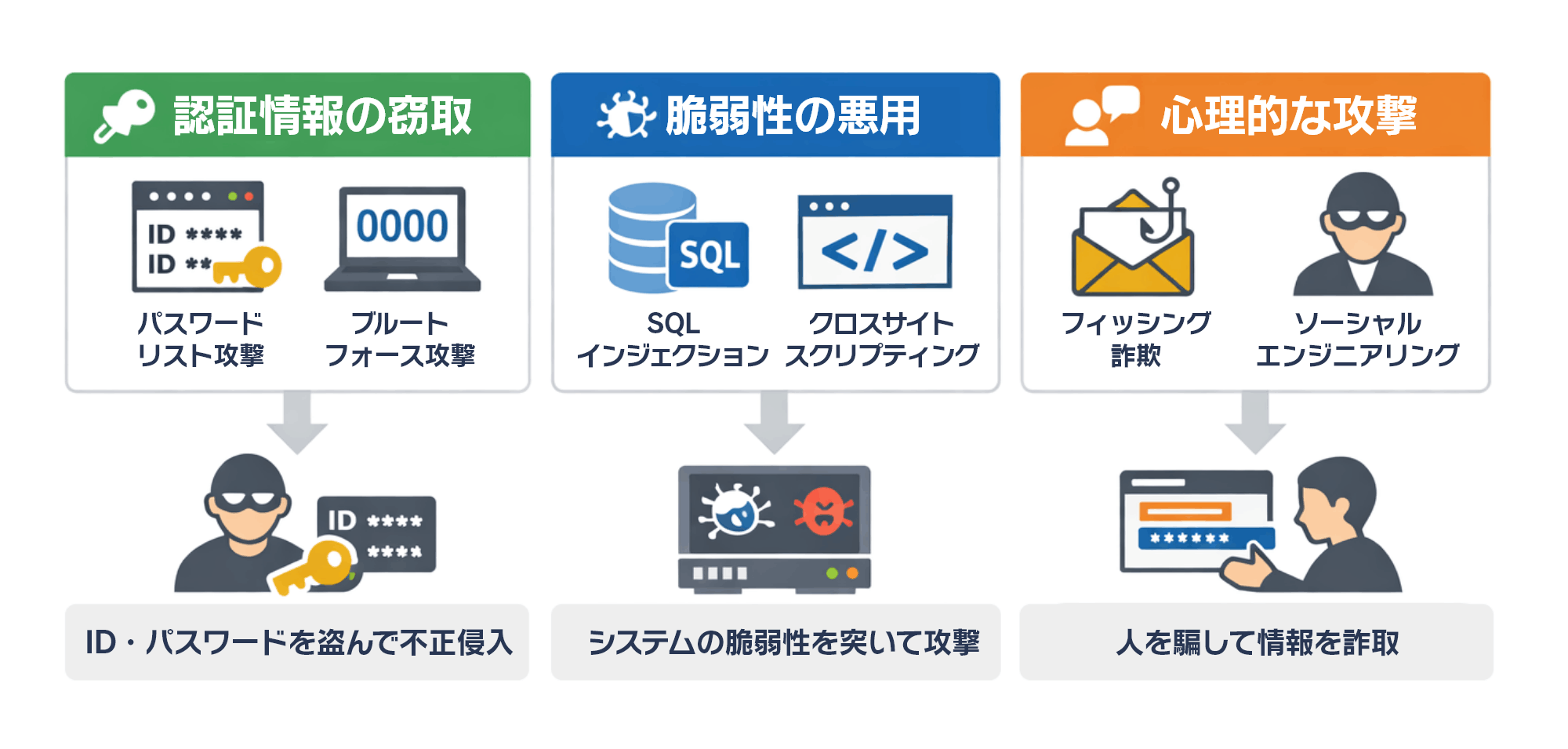

必見!不正アクセスの代表的な手口と攻撃方法

不正アクセス対策を効果的に行うために、攻撃者がどのような手口でシステムやアカウントに侵入しようとするのか、手口を知っておきましょう。

攻撃手法は年々高度化・複雑化していますが、基本的なアプローチにはいくつかの典型的なパターンが存在します。

ここでは、特に被害事例が多く、注意が必要な代表的な攻撃手法について解説します。

| 攻撃手法の分類 | 具体的な手口の例 | 攻撃の主な狙い・特徴 |

|---|---|---|

| 認証情報の窃取 | パスワードリスト攻撃 ブルートフォース攻撃 |

IDやパスワードを特定し、正規ユーザーになりすまして侵入する |

| 脆弱性の悪用 | SQLインジェクション クロスサイトスクリプティング |

システムの不具合やプログラムのミスを突き、データベースの操作やウイルス拡散を行う |

| 人の心理への攻撃 | フィッシング詐欺 ソーシャルエンジニアリング |

偽のメールや画面で利用者を騙し、情報を自ら入力させるよう誘導する |

これらの手口は単独で行われることもあれば、複数を組み合わせて実行されることもあります。

次項より、それぞれの手口について詳しく解説していきます。

参考:不正ログイン対策特集ページ | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

参考:警察庁「令和6年における不正アクセス行為の発生状況等の公表について」(PDF)

ID・パスワードを狙った「リスト型攻撃」や「総当たり攻撃」

不正アクセスの中で頻繁に行われるかつ被害が多いのが、ログインIDやパスワードを特定しようとする攻撃です。

代表格である「パスワードリスト攻撃」は、攻撃者が別のサイト等から流出したIDとパスワードのリストを入手し、それをターゲットのサイトで試すという手法です。

多くのユーザーが「覚えやすいから」という理由で複数のサービスで同じIDとパスワードを使い回しており、攻撃者はその心理を逆手に取ります。

セキュリティが甘いサイトから盗んだ情報を使って、セキュリティが強固なサイトへの不正ログインを成功させてしまうのです。

また、「ブルートフォース攻撃(総当たり攻撃)」という手口も依然として脅威です。

考えられるパスワードの組み合わせを「a001」「a002」のように機械的にすべて試し、力技で正解を見つけ出す手法です。

最近では「リバースブルートフォース攻撃」といって、パスワードを固定し、IDの方を次々と変えてログインを試みる手口も増えています。

対策としては、パスワードの使い回しを避けることや、多要素認証の導入が極めて有効とされています。

システムの隙を突く「脆弱性(セキュリティホール)への攻撃」

Webサイトやサーバーを構成するソフトウェアの欠陥、いわゆる「脆弱性(セキュリティホール)」を悪用する手口も後を絶ちません。

特に有名なのが「SQLインジェクション」と呼ばれる攻撃手法です。

Webサイトの入力フォームなどに不正な命令文(SQL文)を送信し、データベースを不正に操作するものです。

成功してしまうと、顧客情報の漏洩やデータの改ざん、最悪の場合はデータベース全体が削除されるといった甚大な被害につながります。

また、OSやミドルウェアの更新を怠っているサーバーも、格好の標的となります。

古いバージョンには既知の脆弱性が残っていることが多く、攻撃者はその情報を共有して狙いを定めてきます。

防ぐためには、常にシステムを最新の状態に保つことや、WAF(Web Application Firewall)を導入するのがおすすめです。

システム上の不備は、人間が注意しても防ぎきれない部分があるため、ツールや仕組みによる対策が必要だと考えられます。

人の心理を悪用する「フィッシング」や「ソーシャルエンジニアリング」

技術的なハッキングではなく、人間の心理や行動の隙きを突いて情報を盗み出す手口も、不正アクセスの入り口として多用されています。

代表例が「フィッシング」です。

実在する企業や公的機関を装ったメールやSMSを送りつけ、本物そっくりに作られた偽サイト(フィッシングサイト)へ誘導します。

そこでユーザー自身にIDやパスワード、クレジットカード情報などを入力させ、情報を盗み取ります。

緊急性を煽る文面や、興味を引く内容で冷静な判断力を奪うのが特徴です。

さらに、「ソーシャルエンジニアリング」という広義の手法にも注意が必要です。

電話で管理者になりすましてパスワードを聞き出したり、オフィスに侵入してパスワードが書かれた付箋を盗み見たりする行為を指します。

デジタルなセキュリティ対策をいくら強化しても、情報を扱う人間が騙されてしまえば、簡単に不正アクセスを許してしまうのです。

従業員へのセキュリティ教育を徹底し、怪しい連絡には安易に対応しないという意識付けを行いましょう。

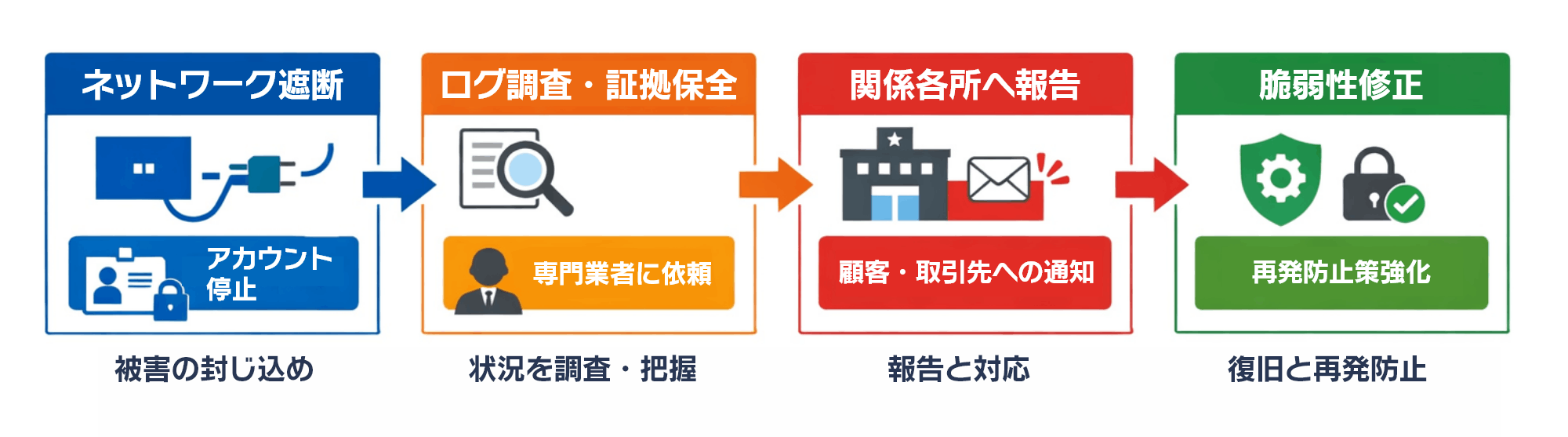

対策してたのに!不正アクセスされてしまった際の対処法

どれほど入念にセキュリティ対策を講じていたとしても、攻撃の手口は日々進化しており、残念ながら不正アクセスの被害を100%防ぐことは困難です。

万が一、自社のWebサイトやシステムへの侵入を許してしまった場合、最も重要になるのは「いかに素早く、冷静に初動対応を行えるか」という点です。

パニックになって不適切な操作をしてしまうと、被害を拡大させたり、犯人を特定するための証拠を消してしまったりする恐れがあります。

有事の際こそ落ち着いて行動できるよう、まずは以下の表でインシデント対応の基本的な流れを確認してください。

参考:漏えい等報告・本人への通知の義務化について |個人情報保護委員会

参考:IPA(情報処理推進機構)「情報漏えい発生時の対応ポイント集」(PDF)

参考:NPO法人デジタル・フォレンジック研究会「証拠保全ガイドライン 第10版」(PDF)

| 対応フェーズ | 具体的なアクション |

|---|---|

| 1.初動対応(封じ込め) | ネットワークからの切断 アカウントの停止・パスワード変更 |

| 2.状況調査・証拠保全 | ログの確保・影響範囲の特定 専門調査会社への依頼 |

| 3.報告・公表 | 警察・監督官庁への届け出 顧客や取引先への通知 |

| 4.復旧・再発防止 | 脆弱性の修正・システムの再構築 セキュリティ対策の強化 |

被害拡大を最小限に食い止める「ネットワークの遮断と隔離」

不正アクセスの疑いがある場合、最初にすべきことは「被害の進行を止めること」です。

具体的には、攻撃を受けているサーバーやパソコンをネットワークから切り離す対応を行います。

LANケーブルを抜く、あるいはWi-Fi機能をオフにするといった物理的な遮断を実行しましょう。

Webサイトであれば、メンテナンス画面に切り替えてサービス自体を一時停止する判断も必要です。

ただし、ここで注意したいのが「電源は切らない」という点です。

電源を落としてしまうと、メモリ上に残っている攻撃の痕跡が消滅してしまい、後の調査が困難になる場合があります。

あくまでネットワークからの隔離にとどめ、システム自体は起動したままにしておきましょう。

原因を特定し証拠を残す「ログの調査と保全」

隔離が完了したら、次は「なぜ侵入されたのか」「何をされたのか」を突き止める調査フェーズに入ります。

ここで鍵を握るのが、サーバーやファイアウォールに残されたログ情報です。

ログは攻撃者の足跡そのものであり、侵入経路や被害範囲を特定するための最重要資料となります。

攻撃者は証拠隠滅のためにログを削除しようとすることがあるため、調査を始める前にログのバックアップを取っておきましょう。

社内での対応が難しい場合は、デジタルフォレンジックなどの専門業者への依頼も検討が必要です。

正確な被害状況を把握しないまま復旧させてしまうと、バックドアが残り再侵入を許すことになりかねません。

焦らず、徹底的にシステムの状態を調査することが重要です。

信頼回復の鍵となる「関係各所への報告と再発防止」

事実関係がある程度明らかになった段階で、速やかに関係各所への報告を行います。

個人情報が漏洩した可能性がある場合は、個人情報保護委員会への報告が法律で義務付けられています。

また、警察への相談や被害届の提出も検討する必要があります。

顧客や取引先などのステークホルダーに対しても、隠蔽することなく誠実に状況を説明しましょう。

原因や被害内容、今後の対応を明確に伝え、失墜した信頼を回復していく必要があります。

そのうえで、特定された原因をもとに再発防止策を講じます。

従来の対策では防ぎきれなかったという事実を踏まえ、より強固なセキュリティ体制へと見直すことが求められます。

IPアドレス情報を活用した不正アクセス検知という方法

さまざまな手口がある不正アクセスへの対策は、複数のセキュリティ機能を組み合わせ、多層的に防御することが重要です。

- 普段は日本からのみログインしているアカウントが突然海外からアクセス

- 短時間で複数地域からログイン試行

- VPNや匿名プロキシ経由のアクセス

このような異常なアクセスを検知する手段として、IPアドレス情報の活用があります。

どこどこJPは、アクセス元のIPアドレスから地域や接続環境を特定できるサービスです。

IP情報をもとにアクセス傾向を分析することで、通常とは異なる挙動を検知し、不正アクセスの兆候を把握できます。

例えば、普段と異なる地域からのアクセスや、短時間で地理的に不自然な移動を伴うログインがあった場合に、追加認証を要求したり、アラートを発生させたりすることが可能です。

また、匿名ネットワーク経由のアクセスや不審なアカウント作成の検知にも活用でき、不正アクセス対策の精度向上につながります。

詳しくは以下よりご確認ください。

どこどこJP公式サイト | IP Geolocation and IP Intelligence API

【Q&A】不正アクセス対策に関してよくある質問

不正アクセス対策について、多くの方が抱くであろう疑問をQ&A形式でまとめました。

基本的な定義から中小企業・個人の必要性、ツール活用法まで解説します。

疑問を解消し、適切なセキュリティ対策を実施するための参考にしてください。

Q1:不正アクセスとは具体的にどんな行為を指しますか?

不正アクセスとは、正当な権限を持たない第三者がシステムやネットワーク、アカウントに侵入・操作する行為を指します。

パスワードの不正取得や脆弱性を突いた侵入、なりすましログインなどが代表的な例です。

情報漏えいやサービス停止につながる可能性があるため、事前の対策が重要です。

Q2:中小企業や個人でも不正アクセス対策は必要ですか?

はい。

不正アクセスは企業規模や個人・法人を問わず発生します。

特に中小企業や個人はセキュリティ対策が十分でないケースも多く、攻撃者に狙われやすい傾向があります。

基本的な対策を講じることで、リスクを大きく下げられます。

Q3:どこどこJPは不正アクセス対策にどのように役立ちますか?

どこどこJPでは、IPアドレスをもとにアクセス元の地域や企業・組織情報を可視化できます。

通常とは異なる国・地域や想定外の組織からのアクセスを把握しやすくなり、不正リスクの高いアクセスを検出・抑止可能になります。

Q4:初心者でもできる簡単な不正アクセス対策は何がありますか?

初心者でも実践しやすい対策として、以下が挙げられます。

- 推測されにくい強固なパスワードを設定する

- 二段階認証(多要素認証)を有効にする

- OSやソフトウェアを常に最新の状態に保つ

- 不要なサービスやアカウントを整理する

- アクセスログを定期的に確認する

これらの継続で、不正アクセスのリスクを大きく低減できます。

まとめ

この記事の要点をまとめます。

- 不正アクセス対策の基本は「ID・パスワード管理」「脆弱性対策」「従業員教育」の3点。

- 多要素認証の導入やアクセス権限の最小化は、コストを抑えつつ高い防御効果を発揮する。

- 高度な攻撃にはWAFやEDRなどの専用ツールを活用し、侵入後の検知・対応力も強化するのがおすすめ。

セキュリティ対策に「これで完璧」というゴールはありませんが、基本を徹底することで多くのリスクは回避できます。まずは自社の現状を確認し、できることから一つずつ対策を進めていきましょう。

IP情報を活用した精度の高いアプローチを実現したい方は、

ぜひどこどこJPの資料をご覧ください。